PAYPAL: Clicca qui

STRIPE: Clicca qui

In alternativa, è possibile effettuare un bonifico bancario (SEPA) utilizzando il nostro conto

Titolare del conto: Come Don Chisciotte

IBAN: BE41 9674 3446 7410

BIC: TRWIBEB1XXX

Causale: Raccolta fondi

- Hacker nordcoreani prendono di mira gli ethereum exchanges della Corea del Sud

- Le Crypto-valute diventano strumento per riciclare denaro

“Sicuramente vediamo in queste sanzioni una leva importante perché la Corea del Nord si orienti verso questo tipo di attività”, ha detto Luke McNamara, un ricercatore della FireEye e autore del rapporto. “Probabilmente in questa attività vede una soluzione che costa poco e che frutta denaro da investire.”

Il Consiglio di Sicurezza dei 15, lunedì scorso, ha approvato le sanzioni che devono punire la Corea del Nord per i suoi ultimi missili e per i test nucleari. Gli americani hanno dichiarato che queste nuove misure dovrebbero ridurre le esportazioni tessili del paese del 90%, riducendo la sua capacità di ricevere crediti.

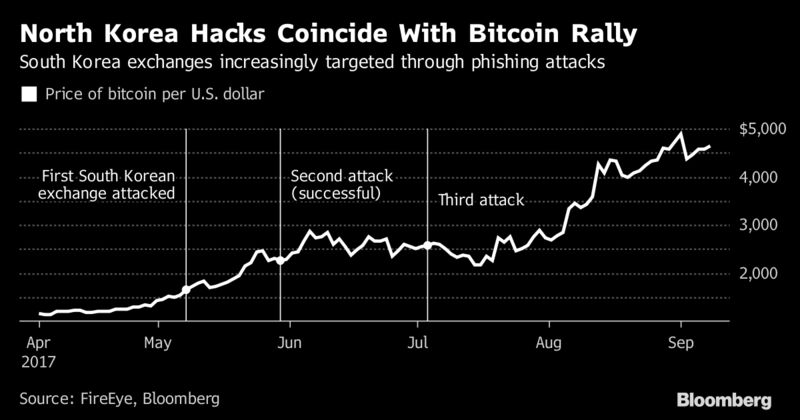

Fino ad oggi, in quest’ultimo anno, la FireEye ha confermato attacchi su almeno tre scambi sudcoreani, tra cui uno – a maggio – ha avuto successo. Nello stesso periodo, i media locali hanno riferito che il principale mercato dei cambi di Seoul, Yapizon, ha perso più di 3.800 bitcoins ( circa 15 milioni di dollari al cambio attuale) per un furto, anche se – secondo FireEye – che non è evidente nessun coinvolgimento nordcoreano.

Il Ministero delle Telecomunicazioni della Corea del Nord non ha risposto a una e-mail che chiedeva commenti. Diplomatici e media ufficiali del paese hanno negato che il paese abbia svolto un qualsiasi ruolo nei ciber-attacchi, compreso l’hacking di Sony Pictures Entertainment nel 2014.

La Corea del Nord gestisce quello che la Corea del Sud crede sia un esercito di hacker che ha spostato la sua attenzione dallo spionaggio militare al furto in campo finanziario. L’Ufficio Reconnaissance General Bureau del regime, risponde direttamente a Kim Jong Un e tratta dalle operazioni di crimine-cibernetico in tempo di pace, allo spionaggio, alle interruzioni di rete ed impiega circa 6000 persone, come risulta da un rapporto del 2016 del Centro Internazionale di Cyber Policy presso l’Australian Strategic Policy Institute.

Nei recenti attacchi, la Corea del Sud potrebbe essere diventata un buon obiettivo non solo per la sua vicinanza a Pyongyang e per la lingua condivisa, ma anche perché, quest’anno, il paese è diventato uno dei centri di negoziazione più attivi con le cripto-valute . Il Bithumb di Seul, è il punto di scambio più grande del mondo per gli scambi ethereum. A giugno, sembra che gli hacker abbiano rubato informazioni sui clienti dal computer di un dipendente, senza che gli attaccanti siano stati identificati.

“Se arrivano più soldi per gli scambi in cripto-valuta, più persone comprano bitcoin e ethereum, e questi scambi diventano, sempre più , obiettivo di questo gruppo”, ha affermato McNamara. Ha anche detto che finora non ha nessuna prova che il regime di Kim Jong Un abbia avuto interesse per scambi di cripto-valute al di fuori della Corea del Sud , ma non esclude niente per il futuro.

Oltre a queste operazioni sugli scambi, la FireEye ha dichiarato che un sito web – in lingua inglese – che riporta notizie sui bitcoin è stato violato dalla Corea del Nord, cosa che probabilmente permetterà agli hacker di identificare i visitatori del sito, che non ha voluto nominare, dichiarando di credere che la Corea del Nord preferisca orientarsi verso obiettivi più grandi rispetto a piccoli proprietari di criptovalute.

L’azienda aveva già detto di aver trovato una connessione tra Pyongyang e l’attacco di WannaCry di maggio e giugno scorsi, quando furono colpiti più di 300.000 computer in tutto il mondo. McNamara ha detto di avere segnali su hacker nordcoreani che si stanno impegnando nella ricerca di dati sulle cripto-valute.

Gli attacchi sugli scambi della Corea del Sud sono stati portati con il cosiddetto phishing, o con email che nascondono file che colpiscono con malware degli specifici obiettivi. FireEye ha identificato questo malware, come PEACHPIT ed ha fornito esempi di documenti a cui è stato allegato, tra cui uno pubblicato dallo Hyundai Research Institute di Seoul sullo stato delle industrie bitcoin. Quando è stato contattato l’autore del documento, ha confermato di averlo scritto nel 2014, ma di non sapere che qualcuno lo avesse distribuito nuovamente come un comunicato stampa di quest’anno.

Il gruppo che sta dietro questo hackeraggio , che FireEye ha identificato come TEMP.Hermit, si è rivelato da un furto di bitcoin e da un attacco del 2015 sull’industria nucleare della Corea del Sud. Agli hacker sono anche risalite altre compagnie di security, lo scorso anno durante un attacco alle app e alla messaggistica aziendale della Samsung Electronics Co. e, in particolare, durante la violazione della Sony Corp.’s film studio, quando l’FBI accusò la Corea del Nord.

“Sono personaggi piuttosto abili rispetto ad altre attività nordcoreane che conosciamo”, ha affermato McNamara. “Sono stati fantasiosi per il modo in cui usano le loro capacità di spionaggio”.

Secondo FireEye, il malware usato per hackerare i bitcoin è ricollegabile al gruppo sospettato di aver attaccati i sistemi di pagamento delle banche globali, lo scorso anno. L’FBI sta analizzando anche il collegamento della Corea del Nord con il furto di 81 milioni di dollari passato per la New York Fed lo scorso anno, come ha riferito Bloomberg Markets il mese scorso.

FireEye ha detto che se gli hacker volessero convertire bitcoin o etereum in dollari o in won sudcoreani, probabilmente prima dovranno scambiare le criptovalute in valute-più-difficilmente-rintracciabili come Monero e solo dopo scambiarle con fiat currency. Una tecnica simile è stata usata il mese scorso per svuotare i portafogli bitcoin di WannaCry.

Yuji Nakamura e Sam Kim

Fonte: https://www.bloomberg.com

CANALE YOUTUBE: https://www.youtube.com/@ComeDonChisciotte2003

CANALE RUMBLE: https://rumble.com/user/comedonchisciotte

CANALE ODYSEE: https://odysee.com/@ComeDonChisciotte2003

CANALI UFFICIALI TELEGRAM:

Principale - https://t.me/comedonchisciotteorg

Notizie - https://t.me/comedonchisciotte_notizie

Salute - https://t.me/CDCPiuSalute

Video - https://t.me/comedonchisciotte_video

CANALE UFFICIALE WHATSAPP:

Principale - ComeDonChisciotte.org